オフショア開発は、コスト削減やスキルの多様性を活用するための有効な手段として、多くの企業に採用されています。しかし、地理的に離れた場所での開発活動は、情報セキュリティに関するさまざまなリスクを伴います。企業の機密情報や顧客データを適切に保護するためには、オフショア開発における 情報セキュリティリスク を理解し、対策を講じることが不可欠です。

本記事では、オフショア開発における 情報セキュリティリスク 、事例、解決すべき課題などについて解説します。

- 情報セキュリティとは

- 情報セキュリティの主要要素

- オフショア開発における 情報セキュリティリスク と事例

- オフショア開発における情報セキュリティの課題

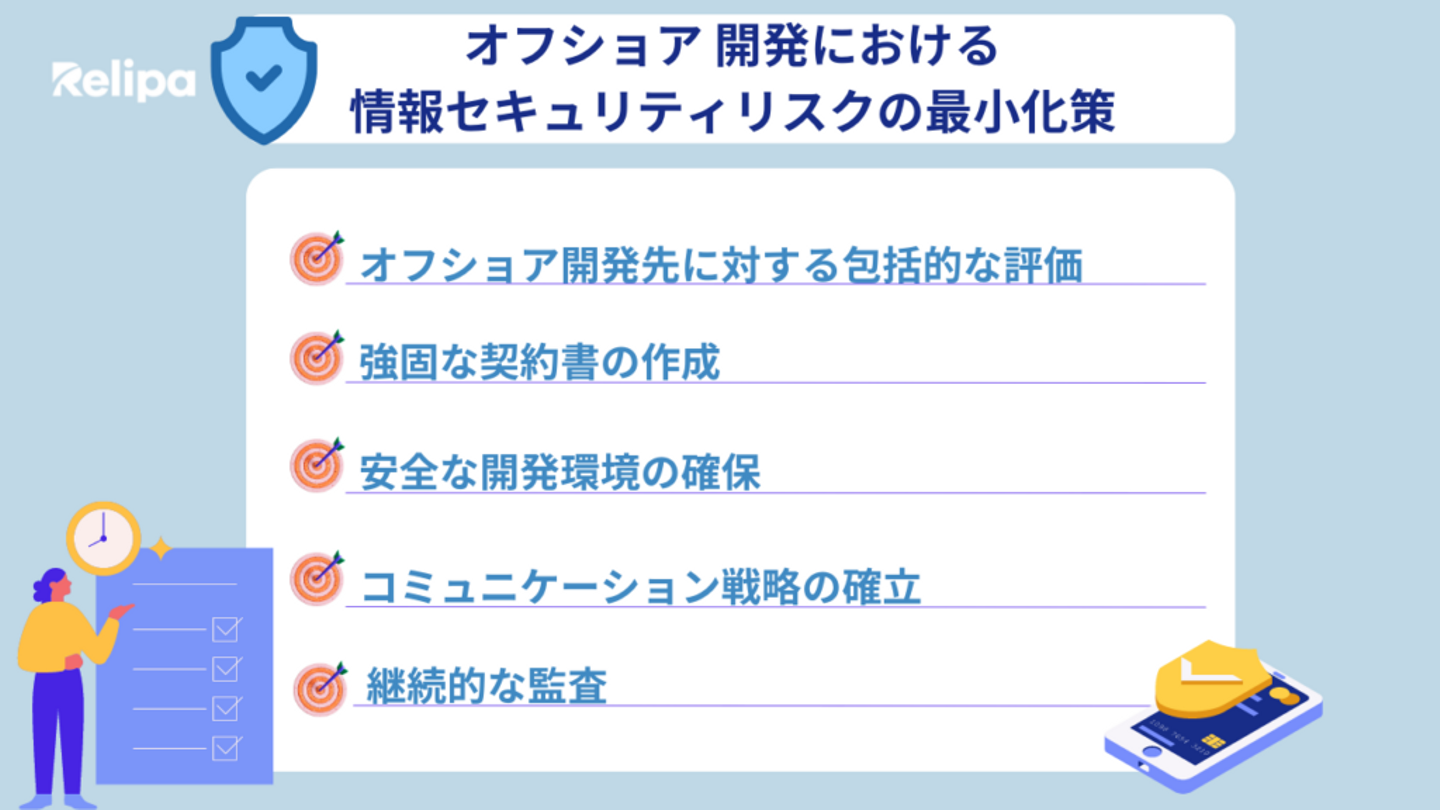

- オフショア開発における 情報セキュリティリスク の最小化策

- まとめ

情報セキュリティとは

情報セキュリティは、情報の無断使用、アクセス、開示、共有、配布、記録、破壊などのさまざまなリスクから情報を保護し、安全に管理することを指します。情報セキュリティの確保は、現代社会においてますます重要な課題となっています。デジタル技術の急速な発展に伴い、情報はさまざまな形式で生成、処理、蓄積されるようになりました。その結果、情報セキュリティの重要性が増し、幅広い分野に大きな影響を与えるようになりました。

情報セキュリティの不足は、個人のプライバシー侵害、金融詐欺、企業の機密情報漏洩、国家安全保障への脅威など、多くの深刻な問題を引き起こす可能性があります。そのため、情報セキュリティの確保には、継続的な研究と取り組みが求められています。

情報セキュリティの主要要素

情報セキュリティの基本原則の一つに、「CIAトライアド」として知られるが概念あります。CIAとは、Confidentiality(機密性)、Integrity(完全性)、Availability(可用性)の頭文字を取ったもので、情報セキュリティの3つの基本的な側面を表しています。

機密性(Confidentiality)

情報セキュリティにおける機密性(Confidentiality)は、情報が不正にアクセスされないように保護することを指します。これにより、機密情報が許可された人だけがアクセスでき、無許可のユーザーから保護されます。機密性は、情報セキュリティの基本原則であり、情報の安全性を確保するための重要な要素です。

機密性は、情報資産の保護において次のような理由で大変重要です。

- データ漏洩の防止:機密性を維持することで、個人情報、企業の知的財産、商業機密などの重要な情報が漏洩するリスクを低減できます。また、組織が独自の情報やノウハウを保護することで、競合他社との差別化を図ることができます。

- 法規制の遵守:多くの国や業界には、個人情報保護法やデータ保護規制があり、機密性を確保することが法律で義務付けられています。違反すると、罰金や法的制裁を受ける可能性があります。

- ビジネスの信頼性:機密情報の保護は、顧客や取引先からの信頼を維持するために不可欠です。情報漏洩が発生すると、企業の信用が損なわれ、ビジネスに大きな影響を与える可能性があります。

完全性(Integrity)

情報セキュリティにおける完全性(Integrity)は、情報が正確で完全であり、不正な改ざんや破壊から保護されている状態を指します。つまり、情報が意図しない変更や改ざんを受けず、その内容や価値が信頼できることを保証します。情報の完全性は、情報の信頼性と品質を確保するために不可欠です。

情報セキュリティにおける完全性が重要視される理由は次の通りです。

- データ品質の維持:完全性は、データ品質の維持にも密接に関連しています。データが正確で完全であることは、情報の価値と品質を高めます。データ品質が低下すると、意思決定や業務プロセスにおいて誤解が生じ、効率性が低下し、組織や個人にとって深刻な影響が生じる可能性があります。

- サプライチェーンの安全性:サプライチェーンでは、さまざまなデータがやり取りされます。データの改ざんはサプライチェーン全体に影響を及ぼし、信頼性の低下やセキュリティリスクを引き起こす可能性があります。完全性の確保は、サプライチェーンの安全性を確保するうえで重要です。

- 信頼関係の維持: 情報が正確であることは、組織の信頼性と信用に直結します。組織がデータの完全性を維持することで、顧客や取引先からの信頼と競争力を保つことができます。

可用性(Availability)

情報セキュリティにおける可用性(Availability)は、必要なときに情報やシステムがアクセス可能で、機能している状態を指します。これは、システムのダウンタイムを最小限に抑え、ユーザーが情報やリソースを必要とする際に確実に利用できるようにすることを目指しています。

可用性の役割は、以下の通りです。

- 業務継続:可用性の確保は、業務の継続性に直結します。システムが利用できなくなると、業務に重大な支障が生じる可能性があります。とくに、リアルタイムの取引やサービス提供に依存するビジネスにとっては、可用性の確保は極めて重要です。例として金融機関やオンラインショッピングプラットフォームなどが挙げられます。

- 顧客満足度:サービスにアクセスできないと、顧客満足度が低下し、信頼を失う可能性があります。顧客はサービスに頻繁にアクセスし、想定どおりに動作することを期待しています。サービスの可用性を維持することは、顧客の信頼を保つために不可欠です。

- インシデント対応の容易性:情報システムに障害が発生した場合、復旧作業を迅速かつ効果的に行うためには、適切な可用性の計画策定が必要です。システムが高い可用性をもつ場合、障害発生時にも迅速な対応が可能であり、被害を最小限に抑えることができます。

オフショア開発における 情報セキュリティリスク と事例

オフショア開発は、コスト削減や専門知識の活用を目的として多くの企業が採用する戦略ですが、セキュリティに関する課題も多く存在します。

データ漏洩と情報の流出

データ漏洩と情報の流出について企業の内部情報や顧客データ、金融情報が、ソフトウェア開発プロジェクト中に漏洩する例は少なくありません。機密データが国境を越えて送信されたり、外部チームによって扱われたりすると、不正アクセスの可能性が大幅に高まります。このリスクは、とくにセンシティブなデータを扱う場合に顕著です。オフショアチームが適切なセキュリティ対策を導入していない場合、データ侵害リスクに直面する可能性があります。これには、データの不正アクセス、漏洩、さらには悪意ある攻撃者によるデータの改ざんや破壊が含まれます。加えて、国によってデータ保護規制が異なるため、法令遵守の難しさも増し、規制違反による罰則や信頼の失墜といったリスクも伴います。

これまでに発生したセキュリティ事故にはどのようなものがあるのか、具体的にみていきましょう。

ブリティッシュ・エアウェイズのデータ侵害事件では、2018年8月21日から9月5日の間に顧客数千人の個人情報および財務情報(クレジットカード情報など)が流出し、IT機能をインドへアウトソーシングするにあたっての懸念が高まりました。ブリティッシュ・エアウェイズはIT業務の大部分をアウトソーシングしており、これがデータ侵害の一因である可能性が指摘されました。

画像出典:CIO bulletin

この事件では、航空会社のウェブサイトやアプリを通じて予約を行った顧客の約38万件の支払い記録が、2週間にわたって流出しました。これは、機密性の高い業務のアウトソーシングに伴うリスクを浮き彫りにしており、サブコントラクトがデータセキュリティに脆弱性をもたらす可能性があることを示しています。

ブリティッシュ・エアウェイズはGDPR規則(EU一般データ保護規則)に従い迅速にデータ侵害を報告しましたが、顧客データの保護を怠ったとして GDPR 規制に基づいて 1 億 8,300 万ポンドの罰金を科せられました。これは、アウトソーシング契約におけるコンプライアンス違反と不適切なセキュリティ慣行が深刻な結果をもたらすことを示しています。加えて、サイバー犯罪者は、企業が規制遵守を優先する中で見落としがちなレガシーシステムの脆弱性を狙う傾向があることも明らかになりました。

つまりブリティッシュ・エアウェイズのデータ侵害事件は、とくに機密データを扱う際に、アウトソーシングのリスクを慎重に評価し、顧客情報を保護するための強固なサイバーセキュリティ対策を維持する重要性を強調しています。

村田製作所は、2021年8月5日に、会計システムの更新を担当していた日本アイ・ビー・エムの再委託先であるIBM中国法人の社員が、約7万2000件の情報を不正に入手していたことを公表しました。社員は、会社の許可を得ずに業務用のコンピューターから情報をダウンロードし、それを外部のクラウドサービスの個人アカウントにアップロードしていました。しかし、情報が第三者に引き出されたり、悪用されたりした被害は確認されていないとのことです。

漏洩した情報には、次のものが含まれていました:取引先情報3万555件(会社名、住所、氏名、電話番号、メールアドレス、銀行口座)、従業員に関する情報4万1905件(従業員番号、所属会社名、氏名、メールアドレス、銀行口座)。

これらの情報には、日本国内だけでなく、中国、フィリピン、シンガポール、アメリカ、欧州連合の取引先や従業員のデータも含まれていました。村田製作所は「外部委託先を含めたセキュリティ強化と情報管理を徹底する」と発表しました。

知的財産の盗難

知的財産の盗難について知的財産(Intellectual Property)とは、人間の創造性や知識に基づく権利のことです。物理的な所有物ではなく、アイデアや知識、創造性に関連する権利を指します。

知的財産の保護は、オフショア開発において大きな課題です。開発されたコードや技術が無断でコピーされたり、他のプロジェクトに流用されたりするリスクがあります。一部の国では知的財産権の法的保護が弱いため、このリスクはさらに増大します。ソフトウェアの知的財産が盗まれると、法的、財務的、社会的信頼の面で大きな影響があります。

Epic SystemsとTCS事件は、Epic Systems Corporation(以下、Epic)とTata Consultancy Services Limited(以下、TCS)間の法的闘争です。

Epic は 電子医療記録(Electronic Health Records, EHR)管理用ソフトウェアの開発者であり、医療業界で広く利用されているソリューションを提供しています。一方のTCSは、インドに拠点を置く大手ITコンサルティング会社であり、Epicの顧客として、Epicのソフトウェアの実行とカスタマイズを担当していました。

しかし、TCSの従業員が、不正に取得したEpicのログイン認証情報を利用し、数千件以上のEpicの機密文書にアクセスし、それらをダウンロードしました。TCSは不正に取得した情報を利用し、競合ソフトウェア製品を開発・改良しました(2012〜2014年まで)。Epicおよびその顧客がTCSの不正行為を発見した当初、TCSの従業員は嘘の供述をし、証拠を隠滅のうえ所持しないようにしていました。EpicはTCSに対して訴訟を提起し、TCSの不正行為に対する賠償を求めました。2016年、裁判所はEpicの主張を認め、TCSに対して9億4千万ドルという巨額の賠償金の支払いを命じました。

画像出典:Reuters

その後、TCSの上訴において、懲罰的損害賠償額が過大であると判断され、ウィスコンシン州西部地区連邦地裁は、2022年に懲罰的損害賠償額を1億4,000万ドルに減額しました。

この事件は、企業間のデータセキュリティや知的財産権の重要性を強調するものであり、IT業界や法曹界においても不正アクセスと企業スパイ活動に対する法的な対応の一例として大きく注目されています。

サプライチェーン攻撃

サプライチェーン攻撃についてサプライチェーン攻撃は、悪意ある者が、企業や組織の情報システムに侵入するのではなく、その企業や組織のサプライチェーンに接続された他の企業や組織を標的にする攻撃手法です。オフショア開発に関連するサードパーティベンダーやサービスプロバイダーが攻撃を受けることで、セキュリティリスクが間接的にオフショア企業にも波及する可能性があります。また、オフショア開発では、複数の企業や地理的な場所が関与するため、攻撃の影響範囲がさらに拡大する可能性があります。

ウィプロ・リミテッドは、インドの多国籍企業で、情報技術、コンサルティング、ITアウトソーシング・ソリューションおよびビジネスプロセスサービスを提供しています。2019年、ウィプロは重大なセキュリティインシデントに見舞われました。

2019年4月、ウィプロは高度なフィッシング攻撃を受け、複数の従業員アカウントが侵害されました。攻撃はスピアフィッシングメールを通じて行われ、従業員を騙して認証情報を提供させました。攻撃者はこれらのアカウントを使用して、ウィプロの顧客をターゲットにしたさらなるフィッシングキャンペーンを開始。この侵害により、ウィプロが管理する顧客の機密情報にもアクセスされる可能性がありました。

ウィプロは、世界中にフォーチュン 500 企業を含む数万の顧客をもち、石油・ガス、自動車、航空宇宙、防衛、銀行、ヘルスケアなどその業界は多岐に及びます。この侵害はメディアの注目を集め、ウィプロの顧客の間で、外部委託されたIT業務のセキュリティに対する懸念を引き起こしました。

ウィプロは、この事件の前にも非難を浴びたことがあります。2017年、英国に本拠を置くISP TalkTalk社は、苦情やネットワーク問題の解決のためにウィプロと提携しましたが、2万1000人の顧客データがスタッフによって不正に暴露されました。これによりウィプロは罰金を科せられています。 2018年9月、医療顧客であるネブラスカ州の保健福祉省は、ウィプロに対し、突然、州のメディケイド登録システムのアップグレード作業を中止するよう要求しています。

Blackstone Consultancyのインテリジェンス・アナリストのトム・タハニー氏は、「侵害の責任者が誰であれ、サードパーティ企業は常に弱点を狙う攻撃者の標的となります 」と述べました。また次のようにも言っています。「ITアウトソーシング企業は、自社システムおよび顧客データのセキュリティを最優先に考えるべきです。ITを外部委託する企業は、アウトソーシングがもたらす脅威やリスクを理解し、それらを軽減するために、第三者企業とは完全に独立した内部対策を講じる必要があります。」

画像出典:Forbes

これらの事例から、オフショア開発におけるデータ漏洩、知的財産の盗難、サプライチェーン攻撃は、企業に法的、財務的、社会的信頼への影響、競争優位性の喪失、イノベーションと創造性への損害といった多大な損害を与える可能性があることが分かります。

オフショア開発における情報セキュリティの課題

オフショア開発はコスト削減や専門的なスキルの活用といった多くの利点を提供しますが、同時に高度なセキュリティ対策を講じるうえでいくつかの課題が伴います。以下に、オフショア開発におけるセキュリティの課題について詳しく解説します。

法規制の違い

- 多様な法規制の遵守:各国には独自のデータ保護法やプライバシー規制があります。例えば、GDPR(EU一般データ保護規則)やアメリカのHIPAA(医療業界において患者の個人情報を保護するための規則)など、地域ごとに遵守すべき法律が異なるため、これらをすべて満たす対策には複雑さが伴います。

- コンプライアンスの管理:オフショア開発先が法規制を完全に遵守しているかを定期的に監査する必要がありますが、物理的な距離や言語の違いが障害となることがあります。これには多大な管理リソースが必要となり、コストが増加します。

文化とコミュニケーションのギャップ

- 異なるセキュリティ意識:オフショア開発チームのセキュリティ意識が、オンショア(依頼主企業)チームと異なる場合があります。セキュリティポリシーや対策の重要性を理解してもらうためには、文化的な違いを考慮した教育とトレーニングが必要です。

- コミュニケーションの障害:言語の違いや時差により、セキュリティに関する重要な情報の伝達や、迅速な対応が困難になることがあります。例えば、セキュリティインシデントが発生した際に、情報の伝達が遅れることで対応が後手に回るリスクがあります。

技術的課題

- セキュアな開発環境の構築:オフショア開発先でセキュアな開発環境を整備するには、高度な技術的知識とリソースが必要です。これには、安全なネットワークインフラ、アクセス制御システム、暗号化技術の導入が含まれます。

- リモートアクセスのセキュリティ:オフショア開発チームがリモートでアクセスする場合、VPNやその他のセキュアな通信手段を導入しなければなりませんが、これらのシステムの管理と維持にはコストと時間がかかります。

インサイダー脅威の管理

- 背景チェックの難しさ:オフショア開発チームの従業員に対する背景チェックや信用調査を実施することが困難です。信頼性の確保が難しいため、内部者による情報漏洩や不正行為のリスクが高まります。

- アクセス権限の管理:最小権限の原則を徹底するためには、アクセス権限の厳密な管理が必要ですが、オフショアチームに対して適切に実施するのは困難です。

継続的な監査とセキュリティ評価

- 監査の実施:オフショア開発先での定期的なセキュリティ監査を実施するには、リソースとコストを要します。監査を効率的に行うには、現地の法規制やビジネス慣習を理解した専門家が必要です。

- 脆弱性管理:オフショア開発先で使用されるシステムやアプリケーションの脆弱性を定期的にチェックし、更新することは、物理的な距離や時差の影響で難しくなります。これには現地のシステム管理者との緊密な連携が不可欠です。

セキュリティ技術の迅速な適応

- 最新のセキュリティ技術の導入:オフショア開発先が最新のセキュリティ技術やベストプラクティスに迅速に適応できない場合、セキュリティのギャップが生じるリスクがあります。

- セキュリティインシデントへの対応:上記のように、時差や地理的な制約が、対応の迅速性に影響を与える可能性があります。セキュリティインシデントが発生した際に、迅速かつ効果的に対応するためのプロセスを確立することが困難です。

オフショア開発における 情報セキュリティリスク の最小化策

オフショア開発におけるセキュリティリスクを軽減し、安全な開発環境を確保するためには、いくつかの重要な対策を講じる必要があります。以下に、具体的な方法を紹介します。

オフショア開発先に対する包括的な評価

- 評判と実績:オフショアソフトウェア開発先の評判と実績を徹底的に調査し、評価します。顧客のレビューや体験談をチェックして、信頼性と過去の実績を評価します。

- セキュリティプロトコル及び認証:オフショア開発先が堅牢なセキュリティプロトコルに従い、データ保護と情報セキュリティへの取り組みを示す関連認証(ISO 27001、SOC 2 など)を保持していることを確認します。患者データ管理ソフトウェアの開発をアウトソーシングする医療会社の場合は、HIPAA準拠のベンダーを優先することもあります。

- データ保護法の遵守:とくに機密性の高い顧客データが関係する場合、オフショア開発先が国際的なデータ保護法および規制を遵守していることを確認することが重要です。 Web サイト開発をアウトソーシングする世界的な電子商取引企業の場合は、GDPRに準拠するベンダーを優先するケースもあります。

強固な契約書の作成

- 責任の明確な定義:セキュリティ対策とリスク管理に関する各当事者の責任を定義する明確かつ詳細な契約書を作成します。 これにより、すべての利害関係者がそれぞれの役割と義務を確実に理解できるようになります。

- 秘密保持契約 (NDA):知的財産と専有データを保護する手段として、厳格な秘密保持契約(NDA)を強制します。これは、ビジネスに関する機密性の高い革新的なアイデアを共有するにあたり非常に重要です。

- 知的財産の保護:知的財産の所有権と保護について明確に説明する条項を契約に含めます。これにより、貴重なソフトウェア資産の盗難や不正使用の可能性からビジネスを保護します。たとえば、ゲーム開発をアウトソーシングするゲーム会社なら、ゲームのコードとデザインの所有権が自社にあることを確認する必要があります。

安全な開発環境の確保

- 安全なコーディング標準:ソフトウェア開発環境を強化するために、開発プロセス中に安全なコーディング標準とベストプラクティスを使用することを強調します。これは、ソフトウェアに脆弱性が導入されるリスクを軽減するのに役立ちます。

- コードレビューとテスト:開発ライフサイクル全体を通じて定期的なコードレビューとセキュリティテストを実施します。これにより、潜在的なセキュリティ上の欠陥を早期に特定して修正することができます。

- 暗号化と安全なプロトコルの使用:機密データの処理または情報の送信時には、暗号化と安全な通信プロトコルの使用を義務付けます。たとえば、安全なメッセージングシステムをアウトソーシングしている政府機関は、データ プライバシーのためにエンドツーエンドの暗号化を主張する必要があります。

コミュニケーション戦略の確立

- 安全な通信チャネルの確立:オフショアチームとのやりとり中に機密情報を保護するために、暗号化された電子メールや仮想プライベートネットワーク (VPN) などの安全な通信チャネルを設定します。

- 定例会議と最新情報交換:定期的な会議とステータス更新をスケジュールして、オンショアチームとオフショアチーム間の継続的なコミュニケーションとコラボレーションを確保します。これは、セキュリティ上の懸念に迅速に対処するのに役立ちます。

- 文化的および言語の違いの対処:コミュニケーションに影響を与える可能性がある文化的および言語の壁に注意を払う必要があります。効果的なチームワークを促進するために、協力的で包括的な環境構築を推進します。

継続的な監査

- リアルタイムのセキュリティ監視:リアルタイムのセキュリティ監視を実装して、潜在的なセキュリティインシデントを迅速に検出して対応します。このプロアクティブなアプローチにより、重大なデータ侵害を防ぐことができます。

- 定期的な脆弱性評価:定期的に脆弱性評価と侵入テストを実施し、ソフトウェアの弱点を特定して対処します。これは、強力なセキュリティ体制を維持するのに役立ちます。

- オンサイト監査 (可能な場合):可能であれば、オフショア開発施設のオンサイト監査または検査を実施して、セキュリティインフラストラクチャを評価します。

まとめ

テクノロジーの発展に伴い、セキュリティ問題が確実に増加しています。したがって、いかなるビジネスにおいても、高度に保証されたセキュリティプロセスを備えた信頼できるパートナーを見つけることが不可欠でしょう。

中でもオフショア開発の場合は、セキュリティの欠如によるリスクが極めて顕著なため、より慎重な姿勢が求められます。

レリパは、8年間のオフショア開発経験を有し、ISO27001認証(情報セキュリティマネジメントシステムに関する国際規格)を取得しており、お客様にご安心いただける高品質な機密保持を徹底しております。

オフショア開発における情報セキュリティに関するお悩みがありましたら、どうぞお気軽に無料相談をご予約ください。

/assets/images/7203977/original/591ad233-7d6b-4ce9-a6bc-19b3912ee5ce?1626396008)

/assets/images/7203977/original/591ad233-7d6b-4ce9-a6bc-19b3912ee5ce?1626396008)